Mendeteksi Backdoor dan Kode Jahat di Server Anda: Cara Efektif Melakukan Scan File dan Skrip Berbahaya

Halo bro! Di era digital saat ini, serangan pada server dan sistem telah meningkat secara signifikan. Oleh karena itu, sangat penting untuk memahami bagaimana mendeteksi file dan skrip berbahaya di server Anda.

Dalam artikel ini, kita akan membahas cara efektif untuk melakukan scan atau mencari backdoor dan kode jahat pada server Anda, terutama bagi pengguna VDS tanpa panel.

Dikarenakan banyaknya folder di server, menemukan file berbahaya satu per satu dapat menjadi tugas yang melelahkan. Oleh karena itu, perintah linux berikut ini akan sangat membantu.

Pengantar: Identifikasi Backdoor dan Kode Jahat

Beberapa penjahat dunia maya berhasil menanamkan backdoor atau kode jahat di server-server yang mereka serang. Setelah sukses melakukan penetrasi, mereka biasanya meninggalkan cara lain untuk masuk kembali ke server dengan mudah tanpa terdeteksi - ini disebut backdoor. Selain itu, mereka mungkin menyematkan kode jahat dalam file server yang membantu mereka mengendalikan sistem secara diam-diam.

Anda perlu mengetahui cara mencari backdoor atau kode jahat jika Anda pernah kena serangan. Untungnya, ada beberapa langkah dan alat yang dapat membantu Anda melacak dan mengidentifikasi ancaman server.

Karakteristik File Berbahaya dan Kode Jahat

File berbahaya dan kode jahat dapat memiliki berbagai cara kerja, tetapi biasanya ada beberapa karakteristik umum yang dapat digunakan sebagai petunjuk tentang keberadaannya. Contohnya, file berbahaya dapat menggunakan beberapa perintah berikut ini untuk mengeksekusi perintah pada sistem operasi (Operating System):

passthrushell_execsystemphpinfobase64_decodechmodmkdirfopenfclosereadfile

Anda dapat mencari tanda-tanda kode jahat atau file berbahaya dengan menggunakan perangkat yang dirancang khusus untuk mencari string dengan perintah tersebut.

Cara Mencari Backdoor dan Kode Jahat dengan GREP pada Linux

grep adalah sebuah alat pencarian teks yang sangat efisien. Ini adalah alat bawaan pada kebanyakan distribusi Linux, yang membuatnya mudah diakses dan cepat untuk digunakan. Dengan menggunakan grep, kita tidak perlu menelusuri file demi file — cukup berikan perintah yang akan mencari tanda-tanda backdoor atau kode jahat.

Berikut adalah contoh kode grep yang akan mencari semua string yang mengandung kata passthru, pada folder public_html:

grep -Rn "passthru *(" public_html/Untuk menyimpan hasil pencarian ke dalam sebuah file, gunakan opsi >> [nama file], contohnya seperti berikut:

grep -Rn "passthru *(" public_html/ >> hasil.txtAnda juga dapat menggunakan kode grep berikut untuk mencari berbagai perintah:

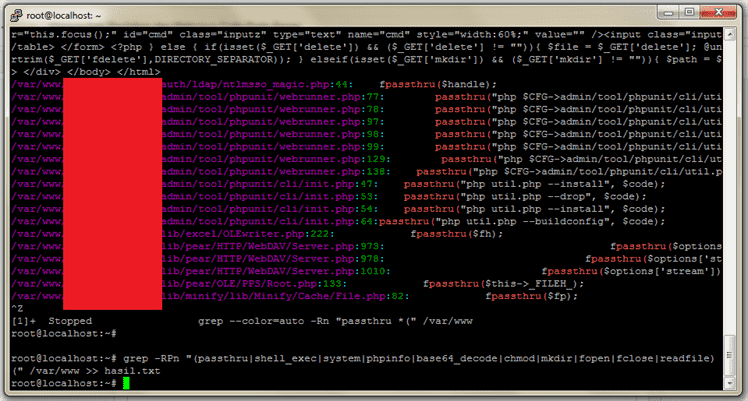

grep -RPn "(passthru|shell_exec|system|phpinfo|base64_decode|chmod|mkdir|fopen|fclose|readfile) *(" public_html/ >> hasil.txtContoh yang saya lakukan:

Dengan melakukan ini, Anda akan memiliki daftar file yang mungkin mengandung backdoor atau kode jahat. Kemudian, Anda dapat menganalisis hasil lebih lanjut untuk menentukan langkah selanjutnya.

Cara Mencari Backdoor dan Kode Jahat dengan Findstr pada Windows

Jika Anda menggunakan sistem operasi Windows, Anda dapat menggunakan findstr sebagai alternatif grep. Seperti halnya grep, findstr adalah alat yang sangat efisien untuk mencari teks dalam file. Berikut adalah contoh perintah findstr untuk mencari tanda-tanda backdoor atau kode jahat:

findstr /r /s /n /c: "passthru *(" *.*Anda juga dapat menggunakan perintah berikut untuk mencari semua kata kunci yang mungkin mengarah pada false positive:

findstr /r /s /n "passthru shell_exec system( phpinfo base64_decode chmod mkdir fopen fclose readfile" *.*Berikkut beberapa hasil pencarian mengguanakan grep pada server berbasis linux

public_html/xxxxxx/uploads/201010/post_10034_1286189160_c8dac5d30dc3377462340c29b451d7f2.attach:1115: @system($cfe);

public_html/xxxxxx/uploads/201010/post_10034_1286189160_c8dac5d30dc3377462340c29b451d7f2.attach:1122: @passthru($cfe)

public_html/xxxxxx/task.php:59: echo base64_decode("R0lGODlhAQABAIAAAP///wAAACH5BAEAAAAALAAAAAABAAEAAAICRAEAOw==");

public_html/chat/m/test.php:1:

public_html/chat/plugins/filetransfer/uploads/fb506299b71f9559948df6d8feba354e:12:eval("?>".gzinflate(base64_decode("7f2HmtvI0S

.......

Setelah anda selesai melakukan proses pencarian, anda dapat menganalisis hasil lebih lanjut untuk mengidentifikasi file berbahaya dan mengambil tindakan pencegahan yang diperlukan.

Selalu ingat bahwa keamanan server adalah langkah proaktif yang harus diambil untuk melindungi sistem Anda dari serangan dunia maya. Selalu pastikan untuk menjaga server Anda tetap aman dan up-to-date, serta siap untuk menghadapi ancaman yang mungkin muncul.

Comments